九维我操你爹

#午安世界

https://www.youtube.com/watch?v=f8ECBGix0Kg

https://www.youtube.com/watch?v=f8ECBGix0Kg

就算加再多班 工作也做不完 青春就快燒光

趁地球還在轉 打卡拍照上傳

存點錢去遊蕩扮演高級流浪漢

我要去唐朝 找李白吵架

我要去太空 把隕石擋下

夢還沒做夠 還不想回家

我要去未來 一起走吧

然後去童年 擁抱阿嬤

再回到少年 親親阿花

如何评价中科大实习强制安排无照酒店? - 知乎

https://www.zhihu.com/aria/question/661613706

https://www.zhihu.com/aria/question/661613706

近期,微软披露最新的远程代码执行超高危漏洞CVE-2024-38077, CVSS评分高达9.8 ,可导致开启了远程桌面许可服务的Windwos服务器完全沦陷。漏洞影响Windows Server 2000到Windows Server 2025所有版本,已存在近30年。该漏洞可稳定利用、可远控、可勒索、可蠕虫等,破坏力极大,攻击者无须任何权限即可实现远程代码执行。

这一漏洞存在于Windows远程桌面许可管理服务(RDL)中,该服务被广泛部署于开启Windows远程桌面(3389端口)的服务器,用于管理远程桌面连接许可。攻击者无需任何前置条件,无需用户交互(零点击)便可直接获取服务器最高权限,执行任意操作。

https://mp.weixin.qq.com/s/kZUafwIat2qpj7JyRFrmHw

https://fxtwitter.com/Toshihiro_SKK/status/1821131792608591913

原来去看演唱会还有可能会因为现场的音响导致暂时的听力损失……下次去看演唱会知道该准备什么了

原来去看演唱会还有可能会因为现场的音响导致暂时的听力损失……下次去看演唱会知道该准备什么了

https://fixupx.com/yuange75/status/1821410160159637622

为什么上面故意省略了一些函数名呢?因为昨天夜里我仔细看了元凶代码后,觉得事情非常蹊跷。

为了方便描述,姑且把这个漏洞称为indler漏洞,根据就是最先发现它端倪的那个越界访问地址对应的是indler: 。

经过我们初步分析,indler漏洞的代码至少在2012年就已经存在,而且至今仍在内核主代码树。

这意味着,从2012年到今天的几乎所有Linux内核都有这个漏洞在。跨度长度十几年。

让我感觉不安的第二个特征是,这个漏洞可以在用户空间通过Linux的虚文件机制触发。这意味着黑客可以使用用户空间的某个应用做跳板,转而轻松攻击内核。

第三个关键特征是,这个漏洞可能导致的溢出可以非常大,可以长达数千字节。

查看这个漏洞代码的来源,它来自Google。这更让我觉得这个漏洞来头很大。

综合以上特征,黑客可以使用indler漏洞,实施多种攻击,包括向内核空间注入代码,实现远程代码执行(RCE)。至少,黑客可以通过这个漏洞,做DOS攻击,促发溢出,让内核崩溃,停止工作。

想到这个漏洞代码存在于从终端到云的数以亿计的计算机系统上,一旦被黑客利用,后果不堪设想。

因为此,我们故意隐藏了indler漏洞的具体函数名。正在与专业的安全团队合作,商讨下一步的计划。

https://mynorthwest.com/3956084/boeing-slogan-if-its-not-history-its-a-mystery/

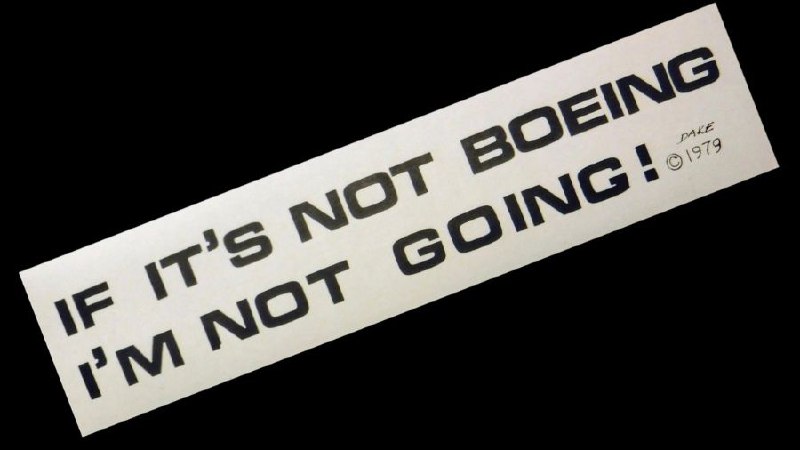

In that August 3, 1979 Seattle Post-Intelligencer piece, Watson asks, “Have you seen the latest local bumper sticker? ‘If it’s not Boeing, I’m not going.'”

and now, in the wake of the door plug incident with Alaska Airlines, that old slogan has been showing up on social media as “if it IS Boeing, I’m not going.”